Cụ thể, trong thông cáo báo chí vừa phát đi vào hôm 10/6, đại diện hãng nghiên cứu bảo mật Kaspersky Lab cho biết đã phát hiện ra một trojan mới đang được phát tán thông qua "cửa hàng" ứng dụng trực tuyến Google Play.

Trojan Dvmap có khả năng không chỉ nhận quyền truy cập root trên một điện thoại thông minh Android, mà còn có thể kiểm soát thiết bị bằng cách chèn mã độc hại vào thư viện hệ thống. Nếu thành công, nó có thể xóa quyền truy cập root, giúp tránh bị phát hiện.

Trojan này đã được tải xuống từ Google Play hơn 50.000 lần kể từ tháng 3/2017 và Kaspersky Lab khẳng định đã thông cáo sự vụ liên quan đến Dvmap cho Google, và kết quả là phần mềm độc hại nói trên đã được gỡ bỏ khỏi Google Play.

Cách thức lây nhiễm và tấn công thiết bị

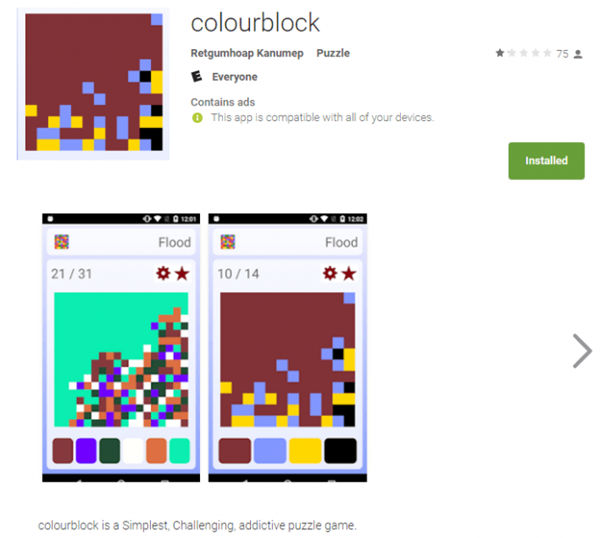

Theo Kaspersky, phần mềm độc hại Dvmap được phát tán như một trò chơi thông qua cửa hàng Google Play.

Trojan.AndroidOS.Dvmap.a trên Google Play

Để vượt qua khâu kiểm tra an ninh của Google Play, ban đầu thì tác giả của phần mềm độc hại nói trên đã tải ứng dụng "sạch" lên cửa hàng vào cuối tháng 3/2017; sau đó lặng lẽ cập nhật một phiên bản độc hại của chính Dvmap trong một khoảng thời gian ngắn trước khi tải lên lại một phiên bản

"sạch" khác trong cùng ngày.

Đáng chú ý, tác giả đã cố ý sử dụng "xảo thuật" này ít nhất là 5 lần trong vòng 4 tuần.

Theo các tường thuật, thủ phạm đã thực hiện trong khoảng thời gian từ 18/4-15/5/2017.

Theo phân tích của các chuyên gia bảo mật tại Kaspersky, thì cách thức tấn công vào thiết bị người dùng của phần mềm độc hại Dvmap được cài vào một thiết bị nạn nhân trong 2 giai đoạn. Cụ thể, trong giai đoạn đầu, phần mềm độc hại cố gắng giành quyền root trên thiết bị. Nếu thành công, nó sẽ cài đặt một số công cụ, một số trong đó có vài nhận xét bằng tiếng Trung Quốc. Một trong những mô-đun này là một ứng dụng “com.qualcmm.timeservices”, kết nối Trojan với máy chủ C&C. Tuy nhiên, trong giai đoạn điều tra thì mã độc này đã không nhận được bất kỳ lệnh nào để đáp lại.

Trong giai đoạn chính của sự lây nhiễm, trojan khởi chạy một tập tin “bắt đầu”, kiểm tra phiên bản Android được cài đặt và quyết định thư viện nào để đưa mã của nó vào. Bước tiếp theo là ghi đè lên mã hiện có với mã độc hại, có thể làm cho thiết bị bị nhiễm hoàn toàn hư hỏng.

Các thư viện hệ thống mới được vá thực hiện một môđun độc hại, có thể tắt tính năng “VerifyApps”. Sau đó, thiết bị chuyển sang cài đặt “Nguồn không xác định” cho phép cài đặt ứng dụng từ mọi nơi chứ không chỉ là cửa hàng Google Play. Đây có thể là các ứng dụng quảng cáo độc hại hoặc không mong muốn.

Kaspersky Lab cho rằng, khả năng chèn mã độc là một mối nguy hiểm mới của phần mềm độc hại trên di động. Vì cách tiếp cận này có thể được sử dụng để thực hiện các môđun độc hại ngay cả khi đã truy cập root, bất kỳ giải pháp bảo mật và ứng dụng ngân hàng nào với các tính năng nhận diện root được cài đặt sau khi lây nhiễm sẽ không phát hiện ra phần mềm độc hại.

Tuy nhiên, việc thay đổi thư viện hệ thống là một quá trình rủi ro mà không đạt được mục đích nào. Các nhà nghiên cứu quan sát thấy rằng phần mềm độc hại của Dvmap theo dõi và báo cáo mọi hành động của nó tới máy chủ C&C - mặc dù máy chủ C&C không trả lời với các hướng dẫn cụ thể. “Điều này cho thấy phần mềm độc hại chưa được hoàn thiện hoặc được thực hiện chưa đầy đủ”, Kaspersky Lab nhận định.

Theo Roman Unuchek, chuyên gia phân tích phần mềm độc hại cao cấp của Kaspersky Lab, phần mềm mã độc Dvmap đánh dấu một sự phát triển nguy hiểm mới trong phần mềm độc hại Android, với mã độc tấn công vào các thư viện hệ thống nơi rất khó phát hiện và gỡ bỏ. Những người dùng không có bảo mật để ngăn chặn các mối đe dọa trước khi mã độc tiến hành phá hoại sẽ rất dễ thành nạn nhân.

“Chúng tôi đã phát hiện ra phần mềm độc hại ở giai đoạn rất sớm. Phân tích của chúng tôi cho thấy rằng các mô-đun độc hại báo cáo mỗi bước di chuyển của họ cho kẻ tấn công và một số kỹ thuật có thể phá vỡ các thiết bị đã bị nhiễm. Nhanh chóng hành động để ngăn ngừa một đợt tấn công có quy mô lớn và nguy hiểm là điều quan trọng nhất hiện nay”, chuyên gia Roman Unuchek chia sẻ.

Kaspersky Lab khuyến cáo, người dùng có khả năng bị nhiễm Dvmap nên sao lưu tất cả dữ liệu của họ và thực hiện thiết lập lại dữ liệu ban đầu. Người dùng cũng nên cài đặt một ứng dụng bảo mật đáng tin cậy trên thiết bị của mình.

Ngoài ra, trước khi tải xuống bất kỳ ứng dụng nào, người dùng cần luôn kiểm tra xem ứng dụng đã được tạo ra bởi một nhà phát triển có uy tín để giữ cho hệ điều hành và phần mềm ứng dụng của họ luôn cập nhật; từ chối tải xuống bất cứ điều gì mà cảm thấy nghi ngờ, không tin cậy hoặc có nguồn gốc không thể được xác minh.